Le RansomHouse ransomware-as-a-service (RaaS) a récemment mis à niveau son chiffreur, passant d’une technique linéaire monophasée relativement simple à une méthode multicouche plus complexe.

En pratique, les mises à niveau offrent des résultats de chiffrement plus puissants, des vitesses plus rapides et une meilleure fiabilité sur les environnements cibles modernes, offrant aux acteurs de la menace un effet de levier plus important lors des négociations post-chiffrement.

RansomHouse a été lancé en décembre 2021 en tant qu’opération de cybercriminalité d’extorsion de données, adoptant plus tard des chiffreurs dans les attaques et développant un outil automatisé appelé MrAgent pour verrouiller plusieurs hyperviseurs VMware ESXi à la fois.

Récemment, il a été signalé que les acteurs de la menace utilisaient plusieurs familles de ransomwares contre le géant japonais du commerce électronique Askul Corporation.

Un nouveau rapport de chercheurs de l’unité 42 de Palo Alto Networks met en lumière l’ensemble d’outils de RansomHouse, y compris sa dernière variante de chiffrement, baptisée « Mario ».’

Nouveau crypteur » Mario’

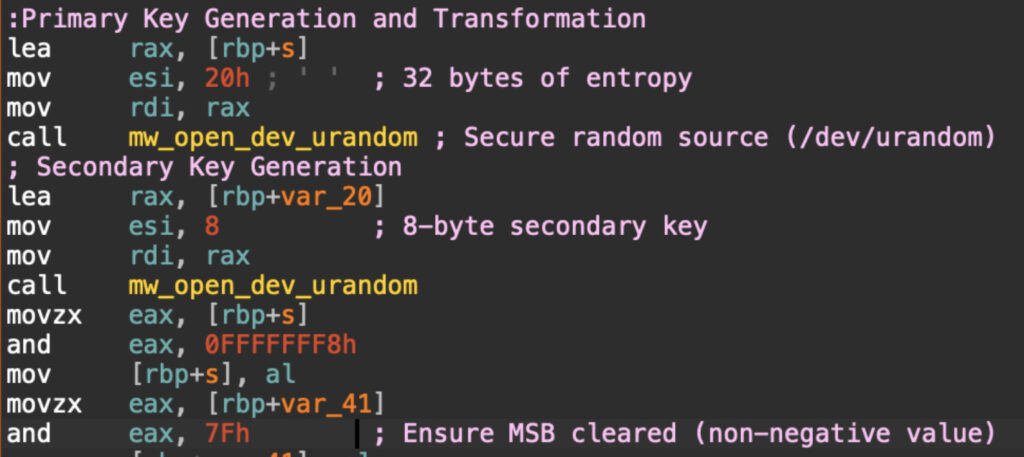

La dernière variante de chiffrement de RansomHouse passe d’une transformation de données de fichier en un seul passage à une transformation en deux étapes qui exploite deux clés, une clé primaire de 32 octets et une clé secondaire de 8 octets.

Cette approche augmente l’entropie de cryptage et rend la récupération partielle des données plus difficile.

La deuxième mise à niveau majeure est l’introduction d’une nouvelle stratégie de traitement de fichiers qui utilise un dimensionnement dynamique des blocs à un seuil de 8 Go, avec un cryptage intermittent.

L’unité 42 dit que cela rend l’analyse statique plus difficile en raison de sa non-linéarité, de l’utilisation de mathématiques complexes pour déterminer l’ordre de traitement et de l’utilisation d’approches distinctes pour chaque fichier en fonction de sa taille.

Une autre mise à niveau notable de « Mario » est l’amélioration de la disposition de la mémoire et de l’organisation des tampons, ainsi qu’une complexité accrue, avec plusieurs tampons dédiés désormais utilisés pour chaque étape ou rôle de cryptage.

Enfin, la version améliorée du chiffreur imprime désormais des informations plus détaillées pour le traitement des fichiers par rapport aux anciennes variantes, qui déclaraient uniquement l’achèvement de la tâche.

La variante la plus récente cible toujours les fichiers VM et renomme les fichiers cryptés avec le‘.extension « emario », déposant une demande de rançon (Comment Restaurer Vos Fichiers.txt) sur tous les répertoires impactés.

L’unité 42 conclut que la mise à niveau du cryptage de RansomHouse est alarmante, signalant “une trajectoire préoccupante dans le développement des ransomwares”, augmentant la difficulté du décryptage et rendant l’analyse statique et la rétro-ingénierie plus difficiles.

RansomHouse est l’une des opérations RaaS les plus anciennes, mais elle reste de niveau intermédiaire en termes de volume d’attaques. Son développement continu d’outils avancés suggère une stratégie calculée axée sur l’efficacité et l’évasion plutôt que sur l’échelle.