The Associated Press aujourd’hui points à une note de bas de page remarquable dans un récent rapport de l’inspecteur général du Département d’État sur le scandale des e-mails d’Hillary Clinton : Le courrier a été géré à partir du domaine de la vanité « clintonemail.com.” Mais voici une découverte potentiellement plus explosive : un examen des enregistrements historiques d’enregistrement de domaine pour ce domaine indique que celui qui a construit le serveur de messagerie privé pour les Clinton a également eu l’idée pas si brillante de le connecter à une imprimante basée sur Internet.

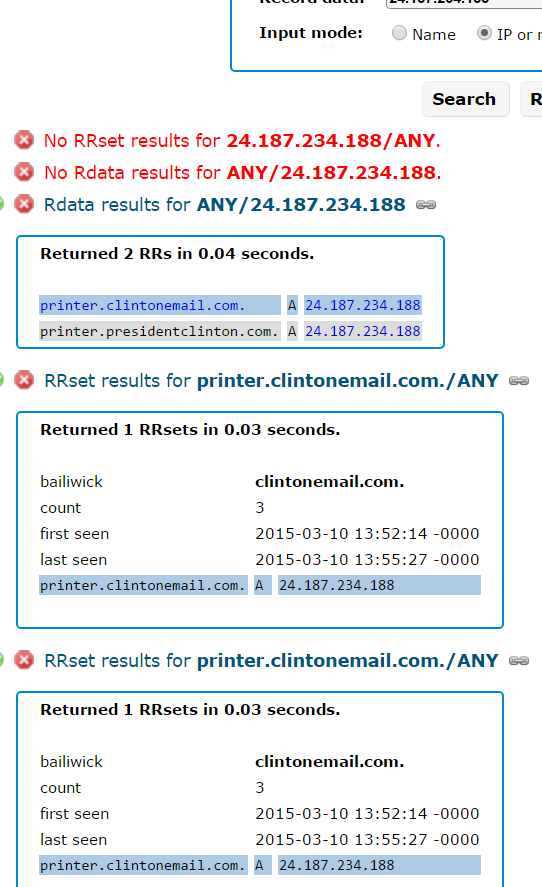

Selon les cartes d’adresses Internet historiques stockées par San Mateo, en Californie. Sécurité de vision de loin, parmi la poignée d’adresses Internet historiquement attribuées au domaine « clintonemail.com » se trouvait l’adresse numérique 24.187.234.188. Le sous-domaine attaché à cette adresse Internet était….attendez-le…. « imprimante.clintonemail.com“.

Fait intéressant, ce domaine a été remarqué pour la première fois par Farsight en mars 2015, le même mois où le scandale a éclaté au cours de son mandat de secrétaire d’État des États-Unis, Mme Clinton a utilisé exclusivement le serveur de messagerie privé de sa famille pour les communications officielles.

L’enregistrement de Farsight pour 24.187.234.188, l’adresse Internet qui correspondait autrefois à « printer.clintonemail.com ».

Je dois souligner ici qu’il n’est pas clair si une imprimante compatible Internet a déjà été connectée à printer.clintonemail.com. Néanmoins, il semble que quelqu’un l’ait configuré pour fonctionner de cette façon.

Ronald Guilmetteun chercheur en sécurité privée en Californie qui m’a incité à rechercher ces informations, a déclaré que l’impression de choses sur une imprimante Internet configurée de cette manière aurait pu rendre les données de l’imprimante vulnérables à l’écoute clandestine.

« Celui qui a configuré son réseau domestique comme ça était un idiot de la sécurité, et c’est une chose stupide à faire », a déclaré Guilmette. « Pas seulement parce que n’importe quel idiot sur Internet peut gaspiller tout votre toner. Certaines de ces imprimantes présentent des vulnérabilités simples qui les rendent faciles à pirater. »

Plus important encore, tous les e-mails ou autres documents que les Clinton décideraient d’imprimer seraient envoyés sur Internet – même brièvement – avant de retourner à l’imprimante. Et ces données peuvent avoir été reniflées par d’autres clients du même FAI, a déclaré Guilmette.

« Les gens s’énervent en disant que des pirates auraient pu pénétrer dans son serveur, mais ce que je dis, c’est que les gens auraient pu obtenir facilement des documents confidentiels sans s’introduire dans quoi que ce soit », a déclaré Guilmette. « Donc, Mme Clinton est assise là, tap-tap-tapoter sur son ordinateur et décide d’imprimer quelque chose. Un hacker chinois intelligent aurait pu se dire : « Hé, je devrais obtenir ma propre adresse Internet sur le même bloc que le serveur de Clinton et juste sniffer le trafic du réseau local pour les fichiers d’imprimante. »

Je dois noter qu’il est possible que les Clinton cryptaient toutes leurs communications par courrier privé avec un « réseau privé virtuel» (VPN). Autre historique « DNS passifLes enregistrements indiquent qu’il y avait des sous-domaines supplémentaires, peut-être intéressants et connexes, autrefois directement adjacents à l’adresse Internet 24.187.234.188 susmentionnée :

24.187.234.186 rosencrans.dyndns.ws

24.187.234.187 wjcoffice.com

24.187.234.187 mail.clintonemail.com

24.187.234.187 mail.presidentclinton.com

24.187.234.188 imprimante.clintonemail.com

24.187.234.188 imprimante.presidentclinton.com

24.187.234.190 sslvpn.clintonemail.com